Zabezpieczenie aplikacji hasłem to kluczowy krok w ochronie danych osobowych i prywatności na urządzeniach mobilnych. W dzisiejszych czasach, gdy nasze telefony przechowują wiele wrażliwych informacji, ważne jest, aby chronić dostęp do aplikacji, które zawierają nasze dane. Istnieje wiele metod, które różnią się w zależności od systemu operacyjnego oraz modelu telefonu. W artykule przedstawimy zarówno wbudowane opcje zabezpieczeń, jak i zewnętrzne aplikacje, które mogą pomóc w ochronie Twoich informacji.

Oprócz instrukcji dotyczących ustawienia hasła, omówimy również zasady tworzenia silnych haseł, aby zwiększyć bezpieczeństwo Twoich aplikacji. Dzięki tym wskazówkom, będziesz mógł skutecznie chronić swoje dane przed nieautoryzowanym dostępem.

Najistotniejsze informacje:

- Możliwość zabezpieczenia aplikacji hasłem jest dostępna w ustawieniach wielu nowoczesnych smartfonów z systemem Android.

- W przypadku braku wbudowanej opcji, można skorzystać z zewnętrznych aplikacji, takich jak AppLock czy Smart AppLock.

- Tworzenie silnego hasła wymaga uwzględnienia długości, złożoności oraz unikania oczywistych haseł.

- Regularne aktualizowanie haseł oraz korzystanie z menedżerów haseł może zwiększyć bezpieczeństwo Twoich informacji.

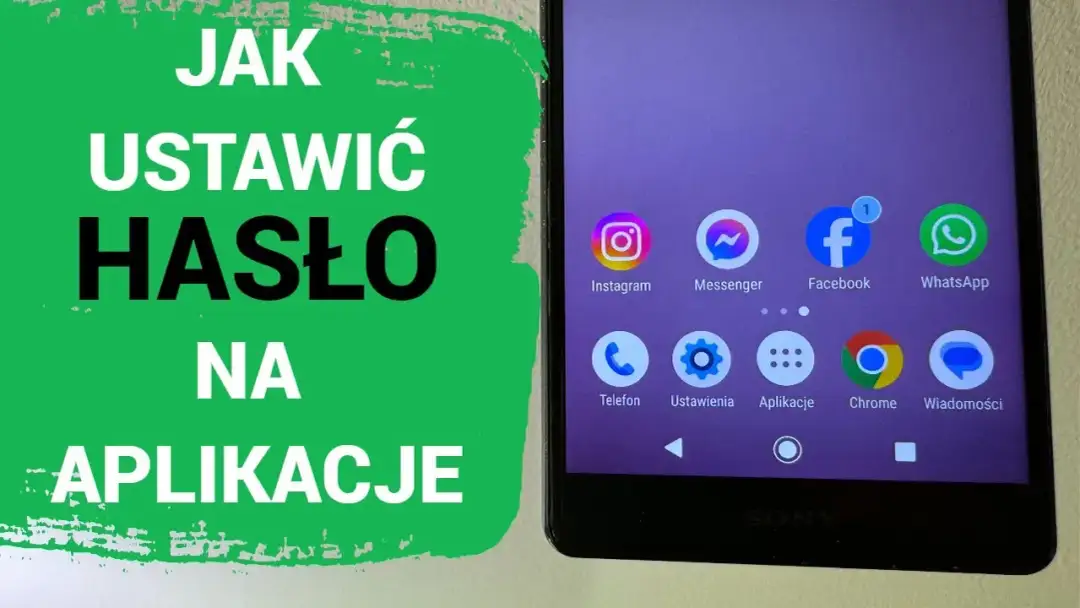

Jak skutecznie zabezpieczyć aplikacje hasłem na telefonie?

Zabezpieczenie aplikacji hasłem jest kluczowym krokiem w ochronie danych osobowych na urządzeniach mobilnych. W dobie rosnącej liczby zagrożeń związanych z bezpieczeństwem, warto zadbać o to, aby dostęp do wrażliwych informacji był możliwy tylko dla uprawnionych użytkowników. W artykule przedstawimy różne metody, które pozwolą na skuteczne zabezpieczenie aplikacji na telefonach z systemem Android oraz iOS.

Dowiesz się, jak skonfigurować hasło na aplikacje, korzystając z wbudowanych funkcji w telefonach oraz z aplikacji zewnętrznych. Przedstawimy również praktyczne wskazówki dotyczące tworzenia silnych haseł, które dodatkowo zwiększą bezpieczeństwo Twoich danych. Dzięki tym informacjom będziesz mógł skutecznie chronić swoje aplikacje przed nieautoryzowanym dostępem.Instrukcje krok po kroku dla Androida – proste metody ochrony

Wiele nowoczesnych smartfonów z systemem Android oferuje możliwość zabezpieczenia aplikacji hasłem bezpośrednio w ustawieniach. Aby to zrobić, zacznij od otwarcia aplikacji „Ustawienia” w swoim telefonie. W zależności od producenta, opcje mogą się różnić, ale ogólnie znajdziesz je w sekcji „Aplikacje” lub „Zabezpieczenia”. Na przykład, w telefonach Xiaomi przejdź do „Ustawienia” > „Aplikacje” > „Blokada aplikacji”. Następnie wybierz aplikacje, które chcesz zabezpieczyć hasłem.

W przypadku telefonów Samsung, wystarczy wejść w „Ustawienia” > „Biometria i zabezpieczenia” > „Mój sejf”. Tam możesz ustawić hasło dla wybranych aplikacji. Użytkownicy Huawei powinni z kolei wybrać „Ustawienia” > „Zabezpieczenia” > „Blokada aplikacji”, aby skonfigurować hasło. Te wbudowane opcje są szybkie i łatwe w użyciu, co czyni je idealnym rozwiązaniem dla każdego.

- Telefony Xiaomi: Ustawienia > Aplikacje > Blokada aplikacji

- Telefony Samsung: Ustawienia > Biometria i zabezpieczenia > Mój sejf

- Telefony Huawei: Ustawienia > Zabezpieczenia > Blokada aplikacji

Instrukcje krok po kroku dla iOS – jak ustawić hasło na aplikacje

Na urządzeniach z systemem iOS również można zabezpieczyć aplikacje hasłem, chociaż proces jest nieco inny. Aby to zrobić, przejdź do „Ustawienia” > „Czas przed ekranem” i włącz tę funkcję, jeśli jeszcze jej nie używasz. Następnie wybierz „Ograniczenia treści i prywatności” i włącz je. W tym miejscu możesz ustawić hasło, które będzie wymagane do zmiany ustawień oraz do dostępu do wybranych aplikacji.

Warto zauważyć, że na iOS nie ma wbudowanej funkcji blokady aplikacji dla każdej aplikacji z osobna, ale możesz ograniczyć dostęp do niektórych aplikacji, takich jak Safari czy App Store. Dodatkowo, niektóre aplikacje, takie jak Notes, oferują możliwość zabezpieczenia poszczególnych notatek hasłem. Użytkownicy iPhone’ów mogą także korzystać z aplikacji zewnętrznych, które oferują bardziej zaawansowane opcje zabezpieczeń.

| Model iPhone'a | Wersja iOS | Funkcja blokady aplikacji |

| iPhone 11 | iOS 14 | Ograniczenia treści i prywatności |

| iPhone 12 | iOS 15 | Ograniczenia treści i prywatności |

| iPhone 13 | iOS 16 | Ograniczenia treści i prywatności |

Wbudowane metody zabezpieczeń w systemach mobilnych

W dzisiejszych czasach wbudowane metody zabezpieczeń w systemach mobilnych są kluczowe dla ochrony danych osobowych. Zarówno urządzenia z systemem Android, jak i iOS oferują różnorodne opcje, które pozwalają użytkownikom na skuteczne zabezpieczenie swoich aplikacji. Warto z nich korzystać, aby zminimalizować ryzyko nieautoryzowanego dostępu do wrażliwych informacji. W tej sekcji omówimy różne metody zabezpieczeń, takie jak PIN, wzory odblokowywania oraz biometryczne metody, wskazując ich zalety i wady.

Zastosowanie blokady PIN – trwałe i skuteczne rozwiązanie

Blokada PIN to jedna z najpopularniejszych metod zabezpieczania aplikacji na telefonach. PIN to krótki kod składający się zazwyczaj z 4-6 cyfr, który użytkownik musi wprowadzić, aby uzyskać dostęp do aplikacji. Jest to prosta i szybka metoda, która zapewnia podstawowy poziom ochrony. Warto jednak pamiętać, że łatwe do odgadnięcia kody mogą stanowić poważne zagrożenie dla bezpieczeństwa.Aby skonfigurować blokadę PIN, należy przejść do ustawień zabezpieczeń w telefonie. W przypadku telefonów z systemem Android, użytkownik może znaleźć tę opcję w sekcji „Zabezpieczenia” lub „Biometria i zabezpieczenia”. Po wprowadzeniu PIN-u, system poprosi o jego potwierdzenie. Zaletą tej metody jest jej prostota, jednak należy unikać ustawiania oczywistych kombinacji, takich jak „1234” czy „0000”, które są łatwe do odgadnięcia przez osoby trzecie.

- Prosta konfiguracja i szybki dostęp do aplikacji.

- Możliwość ustawienia różnorodnych kombinacji PIN-ów.

- Wysokie ryzyko, jeśli PIN jest łatwy do odgadnięcia.

Wzory odblokowywania – jak je ustawić i dlaczego są popularne

Wzory odblokowywania to inna forma zabezpieczenia aplikacji, która zyskuje na popularności. Użytkownicy rysują wzór na ekranie, składający się z połączenia punktów, co sprawia, że metoda ta jest bardziej wizualna i często uznawana za bardziej intuicyjną. Wzory mogą być trudniejsze do zapamiętania niż tradycyjne PIN-y, co może być ich zaletą.

Aby ustawić wzór odblokowywania, należy przejść do ustawień zabezpieczeń w telefonie. W przypadku Androida, opcję tę można znaleźć w sekcji „Zabezpieczenia” lub „Ekran blokady”. Użytkownik musi najpierw wybrać punkty, które chce połączyć, tworząc unikalny wzór. Warto jednak pamiętać, że wzory mogą być mniej bezpieczne, jeśli są łatwe do odgadnięcia, na przykład jeśli ktoś obserwuje, jak je rysujemy.

- Intuicyjna i wizualna metoda zabezpieczenia.

- Możliwość tworzenia unikalnych wzorów, które są trudniejsze do zapamiętania.

- Ryzyko, że wzór może być łatwy do odgadnięcia przez osoby trzecie.

Biometryczne metody zabezpieczeń – odcisk palca i rozpoznawanie twarzy

Biometryczne metody zabezpieczeń, takie jak odcisk palca i rozpoznawanie twarzy, zyskują na popularności jako skuteczne sposoby ochrony urządzeń mobilnych. Dzięki tym technologiom, użytkownicy mogą szybko i wygodnie odblokować swoje aplikacje, unikając konieczności pamiętania skomplikowanych haseł. Biometria nie tylko zwiększa bezpieczeństwo, ale także ułatwia codzienne korzystanie z urządzeń, co czyni ją preferowanym rozwiązaniem dla wielu użytkowników.

Aby skonfigurować odcisk palca, należy przejść do ustawień telefonu, a następnie znaleźć sekcję „Zabezpieczenia” lub „Biometria”. Po wybraniu opcji dodawania odcisku palca, użytkownik będzie musiał wielokrotnie dotknąć czujnika, aby system mógł zapamiętać wzór odcisku. W przypadku rozpoznawania twarzy, proces jest podobny – użytkownik musi ustawić odpowiednią pozycję twarzy przed kamerą, aby system mógł zarejestrować jej cechy. Obie metody są szybkie i wygodne, ale warto pamiętać, że mogą być mniej skuteczne w niektórych warunkach, na przykład przy słabym oświetleniu.

Oprócz wygody, biometryczne metody zabezpieczeń oferują również wysoki poziom bezpieczeństwa. Odciski palców są unikalne dla każdej osoby, co sprawia, że ich skanowanie jest trudne do podrobienia. Rozpoznawanie twarzy również wykorzystuje zaawansowane algorytmy, które potrafią odróżnić rzeczywistą twarz użytkownika od zdjęcia. Mimo to, należy być świadomym, że niektóre urządzenia mogą mieć luki w zabezpieczeniach, dlatego warto regularnie aktualizować oprogramowanie swojego telefonu.Najlepsze aplikacje do zabezpieczania prywatności na iOS

Na platformie iOS dostępnych jest wiele aplikacji do zabezpieczania prywatności, które oferują funkcje blokady aplikacji, aby chronić Twoje dane osobowe. Jedną z popularnych aplikacji jest AppLock, która pozwala na zabezpieczenie dostępu do wybranych aplikacji za pomocą hasła, wzoru lub odcisku palca. Użytkownicy chwalą ją za prostotę obsługi oraz możliwość blokowania nie tylko aplikacji, ale także zdjęć i filmów. Dodatkowo, AppLock oferuje funkcję robienia zdjęć osobom próbującym uzyskać nieautoryzowany dostęp, co zwiększa bezpieczeństwo.

Kolejną aplikacją wartą uwagi jest Secret Photo Vault, która pozwala na przechowywanie zdjęć i filmów w bezpiecznym miejscu. Użytkownicy mogą łatwo importować swoje multimedia do aplikacji, a dostęp do nich zabezpieczony jest hasłem. Aplikacja ta zdobyła pozytywne opinie za intuicyjny interfejs oraz dodatkowe funkcje, takie jak możliwość tworzenia albumów i organizowania zdjęć. Ostatnią z rekomendowanych aplikacji jest KeepSafe, która oferuje podobne funkcje, ale dodatkowo umożliwia synchronizację z chmurą, co zapewnia dodatkową warstwę ochrony dla Twoich danych.

- AppLock: Zabezpiecza aplikacje hasłem i oferuje funkcję robienia zdjęć osobom próbującym uzyskać dostęp.

- Secret Photo Vault: Chroni zdjęcia i filmy, pozwala na ich łatwe importowanie i organizowanie.

- KeepSafe: Oferuje zabezpieczenie multimediów oraz synchronizację z chmurą.

Aplikacje do blokowania wiadomości i kontaktów – co warto mieć

W dzisiejszych czasach, gdy ochrona prywatności staje się coraz ważniejsza, aplikacje do blokowania wiadomości i kontaktów stają się niezbędnym narzędziem dla wielu użytkowników. Jedną z popularnych aplikacji jest Signal, która nie tylko oferuje szyfrowanie wiadomości, ale także pozwala na ukrycie kontaktów. Użytkownicy chwalą Signal za jego bezpieczeństwo i prostotę obsługi, a także za możliwość prowadzenia rozmów głosowych i wideo w bezpieczny sposób. Dodatkowo, aplikacja ta nie przechowuje żadnych danych na serwerach, co zwiększa poczucie prywatności.

Kolejną aplikacją, która zasługuje na uwagę, jest Telegram. Oferuje on funkcję „czatów tajnych”, które są dodatkowo zabezpieczone i nie przechowują historii na serwerach. Użytkownicy mogą również ustawiać czas, po którym wiadomości automatycznie znikają. Telegram zdobył uznanie za swoje innowacyjne podejście do prywatności oraz dużą funkcjonalność, w tym możliwość tworzenia grup i kanałów. Ostatnią aplikacją wartą wspomnienia jest WhatsApp, która oferuje end-to-end encryption dla wszystkich wiadomości. Choć nie jest to aplikacja dedykowana wyłącznie do blokowania, jej funkcje zabezpieczeń są na tyle silne, że wielu użytkowników decyduje się na jej użycie jako głównego narzędzia do komunikacji.

- Signal: Szyfrowana komunikacja, ukrywanie kontaktów, brak przechowywania danych na serwerach.

- Telegram: Funkcja czatów tajnych, automatyczne usuwanie wiadomości, duża funkcjonalność grupowa.

- WhatsApp: End-to-end encryption, popularność wśród użytkowników, możliwość przesyłania multimediów.

Czytaj więcej: Porównanie Uber i Bolt: Która platforma jest korzystniejsza dla kierowców?

Jak wykorzystać sztuczną inteligencję do ochrony prywatności

W miarę jak technologia się rozwija, sztuczna inteligencja (SI) zaczyna odgrywać coraz większą rolę w ochronie prywatności użytkowników. Aplikacje do blokowania wiadomości i kontaktów mogą teraz korzystać z algorytmów SI, aby lepiej rozpoznawać i blokować niepożądane wiadomości oraz spam. Na przykład, aplikacje mogą analizować wzorce komunikacji i automatycznie identyfikować potencjalnie niebezpieczne źródła, co pozwala na szybszą reakcję na zagrożenia. Dzięki takim funkcjom użytkownicy mogą czuć się jeszcze bezpieczniej, mając pewność, że ich dane są chronione przez zaawansowane technologie.

Co więcej, przyszłość może przynieść jeszcze bardziej zaawansowane rozwiązania, takie jak biometryczne metody zabezpieczeń wspierane przez SI. Wyobraźmy sobie aplikacje, które nie tylko blokują dostęp do kontaktów, ale także analizują cechy głosu czy zachowanie użytkownika, aby dostosować poziom zabezpieczeń do indywidualnych potrzeb. Takie innowacje mogą znacznie poprawić bezpieczeństwo danych osobowych, oferując użytkownikom jeszcze większą kontrolę nad tym, kto ma dostęp do ich informacji.